Išpirkos reikalaujanti programa „Payouts King“ naudoja QEMU emuliatorių kaip atvirkštinę SSH užpakalinę durelę, kad paleistų paslėptas virtualias mašinas pažeistose sistemose ir apeitų galutinio taško saugumą.

QEMU yra atvirojo kodo procesoriaus emuliatorius ir sistemos virtualizacijos įrankis, leidžiantis vartotojams paleisti operacines sistemas pagrindiniame kompiuteryje kaip virtualias mašinas (VM).

Kadangi pagrindinio kompiuterio saugos sprendimai negali nuskaityti VM viduje, užpuolikai gali juos naudoti norėdami vykdyti naudingus krovinius, saugoti kenkėjiškus failus ir kurti slaptus nuotolinės prieigos tunelius per SSH.

Dėl šių priežasčių ankstesnėse operacijose QEMU piktnaudžiavo keli grėsmės veikėjai, įskaitant 3AM išpirkos programų grupę, „LoudMiner“ šifravimą ir „CRON#TRAP“ sukčiavimą.

Kibernetinio saugumo bendrovės „Sophos“ tyrėjai dokumentavo dvi kampanijas, kurių metu užpuolikai panaudojo QEMU kaip savo arsenalo dalį ir rinko domeno kredencialus.

Viena kampanija, kurią „Sophos“ stebi kaip STAC4713, pirmą kartą buvo pastebėta 2025 m. lapkritį ir buvo susieta su „Payouts King“ išpirkos reikalaujančia programa.

Kitas, stebimas kaip STAC3725, buvo pastebėtas šių metų vasarį ir išnaudoja CitrixBleed 2 (CVE-2025-5777) pažeidžiamumą NetScaler ADC ir Gateway egzemplioriuose.

Veikia Alpine Linux VM

Tyrėjai pažymi, kad STAC4713 kampanijos grėsmės veikėjai yra susiję su GOLD ENCOUNTER grėsmių grupe, kuri, kaip žinoma, yra skirta VMware ir ESXi aplinkų hipervizoriams ir šifruotojams.

Anot Sophos, kenkėjiškas veikėjas sukuria suplanuotą užduotį pavadinimu „TPMProfiler“, kad paleistų paslėptą QEMU VM kaip SISTEMĄ.

Jie naudoja virtualaus disko failus, paslėptus kaip duomenų bazės ir DLL failai, ir nustato prievadų persiuntimą, kad suteiktų slaptą prieigą prie užkrėsto pagrindinio kompiuterio per atvirkštinį SSH tunelį.

VM veikia Alpine Linux 3.22.0 versija, apimanti užpuolikų įrankius, tokius kaip AdaptixC2, Chisel, BusyBox ir Rclone.

„Sophos“ pažymi, kad pradinė prieiga buvo pasiekta per atvirus „SonicWall“ VPN, o „SolarWinds Web Help Desk“ pažeidžiamumo CVE-2025-26399 išnaudojimas buvo pastebėtas per naujesnes atakas.

Fazėje po užsikrėtimo grėsmės veikėjai naudojo VSS (vssuirun.exe), kad sukurtų šešėlinę kopiją, tada naudojo spausdinimo komandą per SMB, kad nukopijuotų NTDS.dit, SAM ir SYSTEM avilius į laikinuosius katalogus.

Visai neseniai pastebėti incidentai, priskirti grėsmės veikėjui, priklausė nuo kitų pradinių prieigos vektorių. Tyrėjai teigia, kad vasarį per ataką GOLD ENCOUNTER panaudojo atvirą Cisco SSL VPN, o kovo mėnesį jie apsimetė IT darbuotojais ir apgaudinėja „Microsoft Teams“ darbuotojus atsisiųsti ir įdiegti „QuickAssist“.

„Abiem atvejais grėsmės veikėjai naudojo teisėtą ADNotificationManager.exe dvejetainį failą, norėdami įkelti Havoc C2 naudingąją apkrovą (vcruntime140_1.dll), o tada panaudojo Rclone, kad išfiltruotų duomenis į nutolusią SFTP vietą“ – Sophos

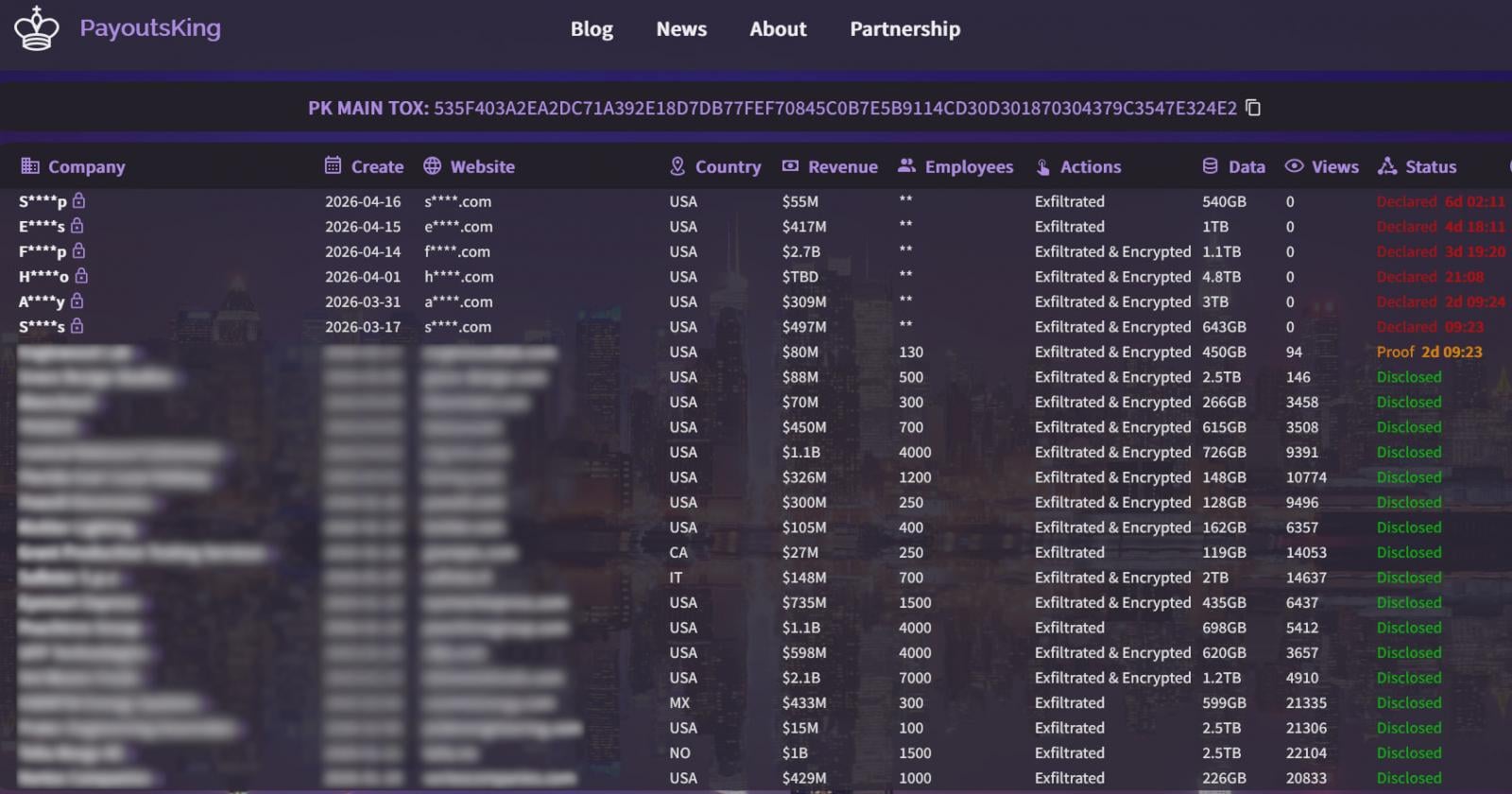

Remiantis šios savaitės „Zscaler“ ataskaita, „Payouts King“ greičiausiai yra susieta su buvusiomis „BlackBasta“ dukterinėmis įmonėmis, remiantis panašiais pradiniais prieigos metodais, tokiais kaip šlamšto bombardavimas, „Microsoft Teams“ sukčiavimas ir „Quick Assist“ piktnaudžiavimas.

Padermė naudoja sunkius užmaskavimo ir antianalizės mechanizmus, užtikrina pastovumą atliekant suplanuotas užduotis ir nutraukia saugos įrankius naudodama žemo lygio sistemos iškvietimus.

„Payouts King“ šifravimo schemoje naudojamas AES-256 (CTR) su RSA-4096 su pertrūkiu didesnių failų šifravimu. Numesti išpirkos rašteliai nukreipia aukas į nutekėjusias svetaines tamsiajame internete.

Šaltinis: BleepingComputer

Antroji „Sophos“ pastebėta kampanija (STAC3725) buvo aktyvi nuo vasario mėnesio ir išnaudoja „CitrixBleed 2“ pažeidžiamumą, kad gautų pradinę prieigą prie tikslinės aplinkos.

Pažeidę „NetScaler“ įrenginius, užpuolikai diegia ZIP archyvą, kuriame yra kenkėjiškas vykdomasis failas, kuris įdiegia paslaugą pavadinimu „AppMgmt“, sukuria naują vietinį administratoriaus vartotoją („CtxAppVCOMService“) ir įdiegia „ScreenConnect“ klientą, kad išliktų.

„ScreenConnect“ klientas prisijungia prie nuotolinio perdavimo serverio ir sukuria seansą su sistemos privilegijomis, tada numeta ir ištraukia QEMU paketą, kuriame veikia paslėpta „Alpine Linux“ VM naudojant custom.qcow2 disko vaizdą.

Užuot naudoję iš anksto sukurtą įrankių rinkinį, užpuolikai rankiniu būdu įdiegia ir kompiliuoja savo įrankius, įskaitant Impacket, KrbRelayx, Coercer, BloodHound.py, NetExec, Kerbrute ir Metasploit, VM viduje.

Stebėta veikla apima kredencialų rinkimą, „Kerberos“ naudotojo vardo surašymą, „Active Directory“ žvalgybą ir duomenų išfiltravimą per FTP serverius.

„Sophos“ rekomenduoja organizacijoms ieškoti neteisėtų QEMU diegimų, įtartinų suplanuotų užduočių, vykdomų su SISTEMOS privilegijomis, neįprasto SSH prievado persiuntimo ir išeinančių SSH tunelių nestandartiniuose prievaduose.

AI sujungė keturias nulio dienas į vieną išnaudojimą, kuris aplenkė tiek atvaizdavimo įrenginį, tiek OS smėlio dėžes. Ateina naujų išnaudojimų banga.

Autonominio patvirtinimo aukščiausiojo lygio susitikime (gegužės 12 ir 14 d.) pamatysite, kaip autonominis, daug konteksto patvirtinantis patvirtinimas randa tai, kas yra išnaudojama, įrodo, kad valdikliai galioja, ir uždaro taisymo kilpą.